Un criptosistem este o implementare de tehnici criptografice și a infrastructurii de însoțire a furniza informații cu serviciile de securitate. Un criptosistem este, de asemenea, menționată ca un sistem de cifru.

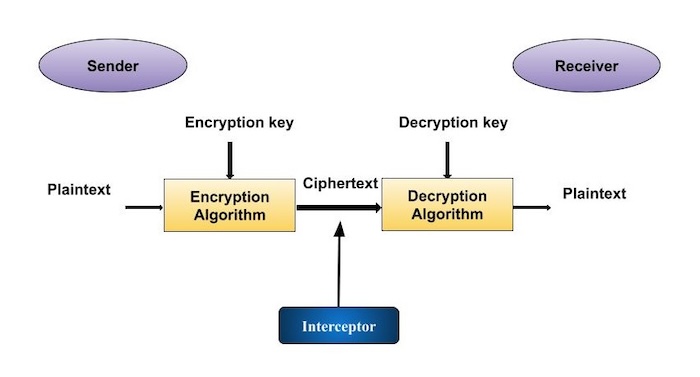

să discutăm un model simplu al unui criptosistem care oferă confidențialitate informațiilor transmise., Acest model de bază este descris în illustrationbelow −

ilustrație arată un expeditor care dorește să transfere unele date sensibile de la un receptor în așa fel încât orice parte a intercepta sau de a trage cu urechea pe canalul de comunicare nu poate extrage datele.obiectivul acestui criptosistem simplu este că, la sfârșitul procesului, numai expeditorul și receptorul vor cunoaște textul.

componentele unui sistem criptografic

diferitele componente ale unui sistem criptografic de bază sunt după cum urmează −

-

Plaintext., Datele trebuie protejate în timpul transmiterii.

-

algoritm de criptare. Este un proces matematic care produce un text cifrat pentru orice plaintext dat și cheie de criptare. Este un algoritm criptografic care ia plaintext și o cheie de criptare ca intrare și produce un text cifrat.

-

text cifrat. Este versiunea scrambled a plaintext produs de algoritmul de criptare folosind un specific cheia de criptare. Textul cifrat nu este păzit. Acesta curge pe canalul public. Poate fi interceptat sau compromis de oricine are acces la canalul de comunicare.,

-

algoritmul de decriptare, este un proces matematic, care produce un text simplu unic pentru orice cod dat și cheie de decriptare. Este un algoritm criptografic care ia un text cifrat și o cheie de decriptare ca intrare și scoate un text clar. Algoritmul de decriptare inversează în esență algoritmul de criptare și este astfel strâns legat de acesta.

-

cheie de criptare. Este o valoare cunoscută expeditorului. Expeditorul introduce cheia de criptare în algoritmul de criptare împreună cu textul clar pentru a calcula textul cifrat.

-

cheie de decriptare., Este o valoare cunoscută de receptor. Cheia de decriptare este legată de cheia de criptare, dar nu este întotdeauna identică cu aceasta. Receptorul introduce cheia de decriptare în algoritmul de decriptare împreună cu textul cifrat pentru a calcula textul plaintext.pentru un criptosistem dat, o colecție de toate cheile posibile de decriptare se numește spațiu cheie.un interceptor (un atacator) este o entitate neautorizată care încearcă să determine textul. El poate vedea textul cifrat și poate cunoaște algoritmul de decriptare. Cu toate acestea, el nu trebuie să știe niciodată cheia de decriptare.,

Tipuri de Criptosisteme

mod Fundamental, există două tipuri de criptosisteme bazate pe modul în care criptarea-decriptarea se realizează în sistem −

- Simetrice de Criptare cu Cheie

- Asimetric de Criptare cu Cheie

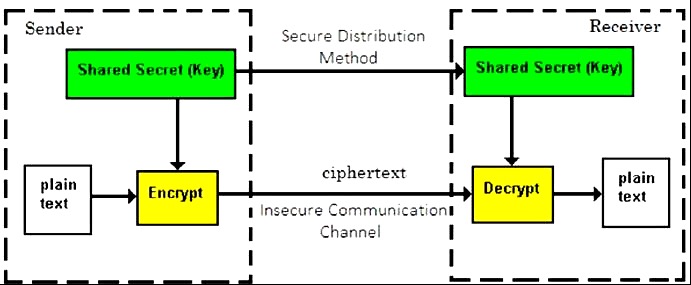

principala diferență între aceste criptosisteme este relația dintre criptare și cheia de decriptare. În mod logic, în orice criptosistem, ambele chei sunt strâns asociate. Este practic imposibil să decriptați cifrultext cu cheia care nu are legătură cu cheia de criptare.,procesul de criptare în cazul în care aceleași chei sunt utilizate pentru criptarea și decriptarea informațiilor este cunoscut sub numele de criptare cheie simetrică.studiul criptosistemelor simetrice este denumit criptografie simetrică. Criptosistemele simetrice sunt, de asemenea, denumite uneori criptosisteme cu cheie secretă.câteva exemple bine cunoscute de metode simetrice de criptare a cheilor sunt-Digital Encryption Standard (DES), Triple-DES (3DES), IDEA și BLOWFISH.

înainte de 1970, toate criptosistemele au folosit criptarea simetrică a cheilor., Chiar și astăzi, relevanța sa este foarte mare și este utilizată pe scară largă în multe criptosisteme. Este foarte puțin probabil ca această criptare să se estompeze, deoarece are anumite avantaje față de criptarea cheilor asimetrice.caracteristicile importante ale criptosistemului bazate pe criptarea cheilor simetrice sunt −

-

persoanele care utilizează criptarea cheilor simetrice trebuie să partajeze o cheie comună înainte de schimbul de informații.tastele se recomandă să fie schimbate în mod regulat pentru a preveni orice atac asupra sistemului.,un mecanism robust trebuie să existe pentru a schimba cheia între părțile comunicante. Deoarece cheile trebuie schimbate în mod regulat, acest mecanism devine costisitor și greoi.într-un grup de n persoane, pentru a permite comunicarea între două părți între oricare două persoane, numărul de chei necesare pentru grup este N × (n – 1)/2.

-

lungimea cheii (numărul de biți) în această criptare este mai mică și, prin urmare, procesul de criptare-decriptare este mai rapid decât criptarea cheii asimetrice.,puterea de procesare a sistemului informatic necesar pentru a rula algoritmul simetric este mai mică.

provocarea Criptosistemului cu cheie simetrică

există două provocări restrictive de a folosi criptografia cu cheie simetrică.stabilirea cheilor-înainte de orice comunicare, atât expeditorul, cât și destinatarul trebuie să convină asupra unei chei simetrice secrete. Este nevoie de un mecanism sigur de stabilire a cheilor în vigoare.,

-

problemă de încredere − deoarece expeditorul și receptorul folosesc aceeași cheie simetrică, există o cerință implicită ca expeditorul și receptorul să se „încreadă” reciproc. De exemplu, se poate întâmpla ca receptorul să fi pierdut cheia unui atacator și expeditorul să nu fie informat.aceste două provocări sunt extrem de restrictive pentru comunicarea modernă. Astăzi, oamenii trebuie să facă schimb de informații cu părți care nu sunt familiare și care nu au încredere. De exemplu, o comunicare între vânzător online și client., Aceste limitări ale criptării simetrice a cheilor au dat naștere unor scheme asimetrice de criptare a cheilor.

criptare asimetrică a cheilor

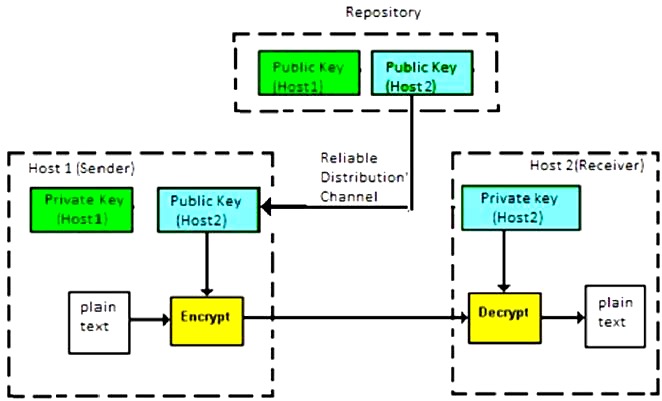

procesul de criptare în care sunt utilizate diferite chei pentru criptarea și decriptarea informațiilor este cunoscut sub numele de criptare asimetrică a cheilor. Deși cheile sunt diferite, ele sunt legate matematic și, prin urmare, recuperarea text simplu prin decriptarea text cifrat este fezabilă., Procesul este descris în următoarea ilustrație −

Asimetric de Criptare cu Cheie a fost inventat în secolul 20 să vină peste necesitatea de a pre-shared secret cheie comunicarea între persoane. Caracteristicile importante ale acestei scheme de criptare sunt următoarele-

-

fiecare utilizator din acest sistem trebuie să aibă o pereche de chei diferite, cheie privată și cheie publică. Aceste chei sunt legate matematic-atunci când o cheie este utilizată pentru Criptare, cealaltă poate decripta textul cifrat înapoi la textul original.,este nevoie pentru a pune cheia publică în depozit public și cheia privată ca un secret bine păzit. Prin urmare, această schemă de criptare este numită și criptare cu cheie publică.deși cheile publice și private ale utilizatorului sunt legate, computațional nu este posibil să se găsească unul de la altul. Aceasta este o forță a acestei scheme.când Host1 trebuie să trimită date către Host2, el obține cheia publică a Host2 din depozit, criptează datele și transmite.

-

Host2 folosește cheia sa privată pentru a extrage textul.,

-

lungimea cheilor (numărul de biți) din această criptare este mare și, prin urmare, procesul de criptare-decriptare este mai lent decât criptarea simetrică a cheilor.puterea de procesare a sistemului informatic necesar pentru a rula algoritmul asimetric este mai mare.criptosistemele simetrice sunt un concept natural. În schimb, criptosistemele cu cheie publică sunt destul de greu de înțeles.

ați putea crede, cum poate cheia de criptare și cheia de decriptare sunt „legate”, și totuși este imposibil să se determine cheia de decriptare din cheia de criptare?, Răspunsul constă în conceptele matematice. Este posibil să se proiecteze un criptosistem ale cărui chei au această proprietate. Conceptul de criptografie cu cheie publică este relativ nou. Există mai puțini algoritmi cu cheie publică cunoscuți decât algoritmii simetrici.criptosistemele cu cheie publică au o provocare semnificativă-utilizatorul trebuie să aibă încredere că cheia publică pe care o folosește în comunicarea cu o persoană este într − adevăr cheia publică a acelei persoane și nu a fost falsificată de o terță parte rău intenționată.,acest lucru este de obicei realizat printr-o infrastructură de chei publice (PKI) constând dintr-o terță parte de încredere. Partea terță gestionează în siguranță și atestă autenticitatea cheilor publice. Atunci când terțului i se solicită să furnizeze cheia publică pentru orice persoană care comunică X, este de încredere că acesta furnizează cheia publică corectă.

terța parte se mulțumește cu privire la identitatea utilizatorului prin procesul de atestare, notarizare sau alt proces − că X este singurul, sau unic la nivel global, X., Cea mai obișnuită metodă de a pune la dispoziție cheile publice verificate este de a le încorpora într-un certificat semnat digital de terța parte de încredere.,f criptosisteme este dat mai jos −

Criptosisteme Simetrice Criptosisteme cu Cheie Publică Relația dintre Tastele Același lucru Diferite, dar din punct de vedere matematic legate Cheie de Criptare Simetrice Public Cheie de Decriptare Simetrice Particular Datorită avantaje și dezavantaje de ambele sisteme, cheie simetrică și publice-cheie criptosisteme sunt adesea folosite împreună în informațiile practice de sisteme de securitate.,

Kerckhoff e Principiu pentru Criptosistem

În secolul al 19-lea, un olandez criptograf A. Kerckhoff mobilat cerințele unui bun criptosistem. Kerckhoff a declarat că un sistem criptografic ar trebui să fie sigur, chiar dacă totul despre sistem, cu excepția cheii, este cunoscut publicului. Cele șase principii de proiectare definite de Kerckhoff pentru criptosistem sunt −

-

criptosistemul ar trebui să fie incasabil practic, dacă nu matematic.,căderea criptosistemului în mâinile unui intrus nu ar trebui să conducă la nici un compromis al sistemului, prevenind orice inconvenient pentru utilizator.

-

cheia trebuie să fie ușor de transmis, memorabilă și schimbabilă.textul cifrat trebuie transmis prin telegraf, un canal nesigur.aparatul și documentele de criptare trebuie să fie portabile și operabile de către o singură persoană.,în cele din urmă, este necesar ca sistemul să fie ușor de utilizat, necesitând nici o tulpină mentală, nici cunoașterea unei serii lungi de reguli de respectat.

a doua regulă este cunoscută în prezent ca principiul Kerckhoff. Acesta este aplicat în aproape toate algoritmii de criptare contemporane, cum ar fi DES, AES, etc. Acești algoritmi publici sunt considerați a fi complet siguri. Securitatea mesajului criptat depinde numai de securitatea cheii secrete de criptare.păstrarea secretului algoritmilor poate acționa ca o barieră semnificativă în calea criptanalizei., Cu toate acestea, păstrarea secretului algoritmilor este posibilă numai atunci când sunt utilizate într-un cerc strict limitat.în epoca modernă, criptografia trebuie să răspundă utilizatorilor care sunt conectați la Internet. În astfel de cazuri, utilizarea unui algoritm secret nu este fezabilă, prin urmare principiile Kerckhoff au devenit linii directoare esențiale pentru proiectarea algoritmilor în criptografia modernă.

anunțuri -

-